Penghitungan subnetting bisa dilakukan dengan dua cara, cara binary yang relatif lambat dan cara khusus yang lebih cepat. Pada hakekatnya semua pertanyaan tentang subnetting akan berkisar di empat masalah: Jumlah Subnet, Jumlah Host per Subnet, Blok Subnet, dan Alamat Host- Broadcast.

Penghitungan subnetting bisa dilakukan dengan dua cara, cara binary yang relatif lambat dan cara khusus yang lebih cepat. Pada hakekatnya semua pertanyaan tentang subnetting akan berkisar di empat masalah: Jumlah Subnet, Jumlah Host per Subnet, Blok Subnet, dan Alamat Host- Broadcast.

Penulisan IP address umumnya adalah dengan 192.168.1.2. Namun adakalanya ditulis dengan 192.168.1.2/24, apa ini artinya? Artinya bahwa IP address 192.168.1.2 dengan subnet mask 255.255.255.0. Lho kok bisa seperti itu? Ya, /24 diambil dari penghitungan bahwa 24 bit subnet mask diselubung dengan binari 1. Atau dengan kata lain, subnet masknya adalah: 11111111.11111111.11111111.00000000 (255.255.255.0). Konsep ini yang disebut dengan CIDR (Classless Inter-Domain Routing) yang diperkenalkan pertama kali tahun 1992 oleh IEFT.

Pertanyaan berikutnya adalah Subnet Mask berapa saja yang bisa digunakan untuk melakukan subnetting? Ini terjawab dengan tabel di bawah:

| Subnet Mask | Nilai CIDR | | 255.128.0.0 | /9 | | 255.192.0.0 | /10 | | 255.224.0.0 | /11 | | 255.240.0.0 | /12 | | 255.248.0.0 | /13 | | 255.252.0.0 | /14 | | 255.254.0.0 | /15 | | 255.255.0.0 | /16 | | 255.255.128.0 | /17 | | 255.255.192.0 | /18 | | 255.255.224.0 | /19 |

| | Subnet Mask | Nilai CIDR | | 255.255.240.0 | /20 | | 255.255.248.0 | /21 | | 255.255.252.0 | /22 | | 255.255.254.0 | /23 | | 255.255.255.0 | /24 | | 255.255.255.128 | /25 | | 255.255.255.192 | /26 | | 255.255.255.224 | /27 | | 255.255.255.240 | /28 | | 255.255.255.248 | /29 | | 255.255.255.252 | /30 |

|

|---|

SUBNETTING PADA IP ADDRESS CLASS C

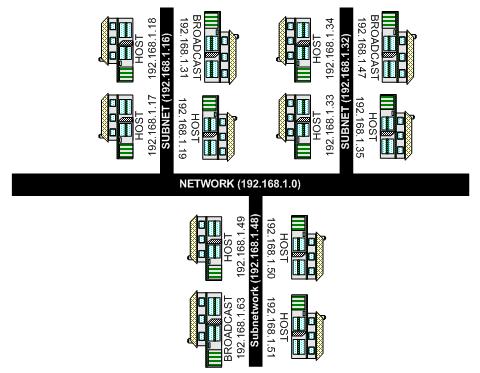

Ok, sekarang mari langsung latihan saja. Subnetting seperti apa yang terjadi dengan sebuah NETWORK ADDRESS 192.168.1.0/26 ?

Analisa: 192.168.1.0 berarti kelas C dengan Subnet Mask /26 berarti 11111111.11111111.11111111.11000000 (255.255.255.192).

Penghitungan: Seperti sudah saya sebutkan sebelumnya semua pertanyaan tentang subnetting akan berpusat di 4 hal, jumlah subnet, jumlah host per subnet, blok subnet, alamat host dan broadcast yang valid. Jadi kita selesaikan dengan urutan seperti itu:

- Jumlah Subnet = 2x, dimana x adalah banyaknya binari 1 pada oktet terakhir subnet mask (2 oktet terakhir untuk kelas B, dan 3 oktet terakhir untuk kelas A). Jadi Jumlah Subnet adalah 22 = 4 subnet

- Jumlah Host per Subnet = 2y – 2, dimana y adalah adalah kebalikan dari x yaitu banyaknya binari 0 pada oktet terakhir subnet. Jadi jumlah host per subnet adalah 26 – 2 = 62 host

- Blok Subnet = 256 – 192 (nilai oktet terakhir subnet mask) = 64. Subnet berikutnya adalah 64 + 64 = 128, dan 128+64=192. Jadi subnet lengkapnya adalah 0, 64, 128, 192.

- Bagaimana dengan alamat host dan broadcast yang valid? Kita langsung buat tabelnya. Sebagai catatan, host pertama adalah 1 angka setelah subnet, dan broadcast adalah 1 angka sebelum subnet berikutnya.

Subnet | 192.168.1.0 | 192.168.1.64 | 192.168.1.128 | 192.168.1.192 |

Host Pertama | 192.168.1.1 | 192.168.1.65 | 192.168.1.129 | 192.168.1.193 |

Host Terakhir | 192.168.1.62 | 192.168.1.126 | 192.168.1.190 | 192.168.1.254 |

Broadcast | 192.168.1.63 | 192.168.1.127 | 192.168.1.191 | 192.168.1.255 |

Kita sudah selesaikan subnetting untuk IP address Class C. Dan kita bisa melanjutkan lagi untuk subnet mask yang lain, dengan konsep dan teknik yang sama. Subnet mask yang bisa digunakan untuk subnetting class C adalah seperti di bawah. Silakan anda coba menghitung seperti cara diatas untuk subnetmask lainnya.

| Subnet Mask | Nilai CIDR |

| 255.255.255.128 | /25 |

| 255.255.255.192 | /26 |

| 255.255.255.224 | /27 |

| 255.255.255.240 | /28 |

| 255.255.255.248 | /29 |

| 255.255.255.252 | /30 |

SUBNETTING PADA IP ADDRESS CLASS B

Berikutnya kita akan mencoba melakukan subnetting untuk IP address class B. Pertama, subnet mask yang bisa digunakan untuk subnetting class B adalah seperti dibawah. Sengaja saya pisahkan jadi dua, blok sebelah kiri dan kanan karena masing-masing berbeda teknik terutama untuk oktet yang “dimainkan” berdasarkan blok subnetnya. CIDR /17 sampai /24 caranya sama persis dengan subnetting Class C, hanya blok subnetnya kita masukkan langsung ke oktet ketiga, bukan seperti Class C yang “dimainkan” di oktet keempat. Sedangkan CIDR /25 sampai /30 (kelipatan) blok subnet kita “mainkan” di oktet keempat, tapi setelah selesai oktet ketiga berjalan maju (coeunter) dari 0, 1, 2, 3, dst.

| Subnet Mask | Nilai CIDR | | 255.255.128.0 | /17 | | 255.255.192.0 | /18 | | 255.255.224.0 | /19 | | 255.255.240.0 | /20 | | 255.255.248.0 | /21 | | 255.255.252.0 | /22 | | 255.255.254.0 | /23 | | 255.255.255.0 | /24 |

| | Subnet Mask | Nilai CIDR | | 255.255.255.128 | /25 | | 255.255.255.192 | /26 | | 255.255.255.224 | /27 | | 255.255.255.240 | /28 | | 255.255.255.248 | /29 | | 255.255.255.252 | /30 |

|

|---|

Ok, kita coba dua soal untuk kedua teknik subnetting untuk Class B. Kita mulai dari yang menggunakan subnetmask dengan CIDR /17 sampai /24. Contoh network address 172.16.0.0/18.

Analisa: 172.16.0.0 berarti kelas B, dengan Subnet Mask /18 berarti 11111111.11111111.11000000.00000000 (255.255.192.0).

Penghitungan:

- Jumlah Subnet = 2x, dimana x adalah banyaknya binari 1 pada 2 oktet terakhir. Jadi Jumlah Subnet adalah 22 = 4 subnet

- Jumlah Host per Subnet = 2y – 2, dimana y adalah adalah kebalikan dari x yaitu banyaknya binari 0 pada 2 oktet terakhir. Jadi jumlah host per subnet adalah 214 – 2 = 16.382 host

- Blok Subnet = 256 – 192 = 64. Subnet berikutnya adalah 64 + 64 = 128, dan 128+64=192. Jadi subnet lengkapnya adalah 0, 64, 128, 192.

- Alamat host dan broadcast yang valid?

Subnet | 172.16.0.0 | 172.16.64.0 | | |

Host Pertama | | | | |

Host Terakhir | | | | |

Broadcast | | | | |

Berikutnya kita coba satu lagi untuk Class B khususnya untuk yang menggunakan subnetmask CIDR /25 sampai /30. Contoh network address 172.16.0.0/25.

Analisa: 172.16.0.0 berarti kelas B, dengan Subnet Mask /25 berarti 11111111.11111111.11111111.10000000 (255.255.255.128).

Penghitungan:

- Jumlah Subnet = 29 = 512 subnet

- Jumlah Host per Subnet = 27 – 2 = 126 host

- Blok Subnet = 256 – 128 = 128. Jadi lengkapnya adalah (0, 128)

- Alamat host dan broadcast yang valid?

Subnet | 172.16.0.0 | 172.16.0.128 | 172.16.1.0 | … | 172.16.255.128 |

| Host Pertama | 172.16.0.1 | 172.16.0.129 | 172.16.1.1 | … | 172.16.255.129 |

| Host Terakhir | 172.16.0.126 | 172.16.0.254 | 172.16.1.126 | … | 172.16.255.254 |

| Broadcast | 172.16.0.127 | 172.16.0.255 | 172.16.1.127 | … | 172.16.255.255 |

Masih bingung juga? Ok sebelum masuk ke Class A, coba ulangi lagi dari Class C, dan baca pelan-pelan

SUBNETTING PADA IP ADDRESS CLASS A

Kalau sudah mantab dan paham, kita lanjut ke Class A. Konsepnya semua sama saja. Perbedaannya adalah di OKTET mana kita mainkan blok subnet. Kalau Class C di oktet ke 4 (terakhir), kelas B di Oktet 3 dan 4 (2 oktet terakhir), kalau Class A di oktet 2, 3 dan 4 (3 oktet terakhir). Kemudian subnet mask yang bisa digunakan untuk subnetting class A adalah semua subnet mask dari CIDR /8 sampai /30.

Kita coba latihan untuk network address 10.0.0.0/16.

Analisa: 10.0.0.0 berarti kelas A, dengan Subnet Mask /16 berarti 11111111.11111111.00000000.00000000 (255.255.0.0).

Penghitungan:

- Jumlah Subnet = 28 = 256 subnet

- Jumlah Host per Subnet = 216 – 2 = 65534 host

- Blok Subnet = 256 – 255 = 1. Jadi subnet lengkapnya: 0,1,2,3,4, etc.

- Alamat host dan broadcast yang valid?

Subnet | 10.0.0.0 | 10.1.0.0 | … | 10.254.0.0 | 10.255.0.0 |

| Host Pertama | 10.0.0.1 | 10.1.0.1 | … | 10.254.0.1 | 10.255.0.1 |

| Host Terakhir | 10.0.255.254 | 10.1.255.254 | … | 10.254.255.254 | 10.255.255.254 |

| Broadcast | 10.0.255.255 | 10.1.255.255 | … | 10.254.255.255 | 10.255.255.255 |

Mudah-mudahan sudah setelah anda membaca paragraf terakhir ini, anda sudah memahami penghitungan subnetting dengan baik. Kalaupun belum paham juga, anda ulangi terus artikel ini pelan-pelan dari atas. Untuk teknik hapalan subnetting yang lebih cepat, tunggu di artikel berikutnya

Catatan: Semua penghitungan subnet diatas berasumsikan bahwa IP Subnet-Zeroes (dan IP Subnet-Ones) dihitung secara default. Buku versi terbaru Todd Lamle dan juga CCNA setelah 2005 sudah mengakomodasi masalah IP Subnet-Zeroes (dan IP Subnet-Ones) ini. CCNA pre-2005 tidak memasukkannya secara default (meskipun di kenyataan kita bisa mengaktifkannya dengan command ip subnet-zeroes), sehingga mungkin dalam beberapa buku tentang CCNA serta soal-soal test CNAP, anda masih menemukan rumus penghitungan Jumlah Subnet = 2x – 2

Tahap berikutnya adalah silakan download dan kerjakan soal latihan subnetting. Jangan lupa mengikuti artikel tentang Teknik Mengerjakan Soal Subnetting untuk memperkuat pemahaman anda dan meningkatkan kemampuan dalam mengerjakan soal dalam waktu terbatas.

REFERENSI

- Todd Lamle, CCNA Study Guide 5th Edition, Sybex, 2005.

- Module CCNA 1 Chapter 9-10, Cisco Networking Academy Program (CNAP), Cisco Systems.

- Hendra Wijaya, Cisco Router, Elex Media Komputindo, 2004.

Sebenarnya taktik mempengaruhi orang lain telah diformulasikan oleh banyak pakar dan peneliti, tentu bukan di desain untuk mempengaruhi orang dalam perbuatan kejahatan

Sebenarnya taktik mempengaruhi orang lain telah diformulasikan oleh banyak pakar dan peneliti, tentu bukan di desain untuk mempengaruhi orang dalam perbuatan kejahatan  Ketika ada pertanyaan, sebenarnya sistem seperti apa yang disebut benar-benar aman, maka mungkin jawaban yang pas adalah seperti apa yang dikatakan Eugene H. Spafford di bawah:

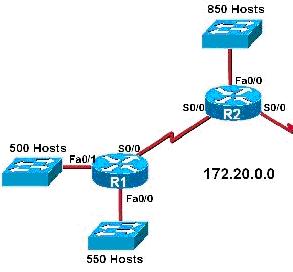

Ketika ada pertanyaan, sebenarnya sistem seperti apa yang disebut benar-benar aman, maka mungkin jawaban yang pas adalah seperti apa yang dikatakan Eugene H. Spafford di bawah: Soal: Refer to the exhibit. The internetwork in the exhibit has been assigned the IP address 172.20.0.0. What would be the appropriate subnet mask to maximize the number of networks available for future growth?

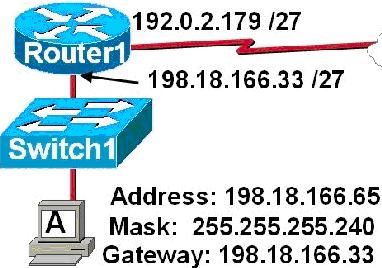

Soal: Refer to the exhibit. The internetwork in the exhibit has been assigned the IP address 172.20.0.0. What would be the appropriate subnet mask to maximize the number of networks available for future growth? Soal: Host A is connected to the LAN, but it cannot connect to the Internet. The host configuration is shown in the exhibit. What are the two problems with this configuration?

Soal: Host A is connected to the LAN, but it cannot connect to the Internet. The host configuration is shown in the exhibit. What are the two problems with this configuration?

Seperti juga Jepang dengan sertifikasi non-vendor yang terkenal dengan sebutan Joho Shori Shiken, Indonesia juga sudah mulai menggeliat dengan sertifikasi lokal yang digarap oleh Lembaga Sertifikasi Profesi (LSP). Banyak yang harus kita kupas tentang sertifikasi ini termasuk seluk beluknya, persyaratan, materi yang diujikan, dimana tempat uji sertifikasinya, dsb. Karena itu saya coba menurunkan Seri Mahir Sertifikasi yang akan membahas berbagai sertifikasi yang ada di dunia dan Indonesia. Kali ini saya akan mulai dari seri sertifikasi Cisco, yaitu CCNA.

Seperti juga Jepang dengan sertifikasi non-vendor yang terkenal dengan sebutan Joho Shori Shiken, Indonesia juga sudah mulai menggeliat dengan sertifikasi lokal yang digarap oleh Lembaga Sertifikasi Profesi (LSP). Banyak yang harus kita kupas tentang sertifikasi ini termasuk seluk beluknya, persyaratan, materi yang diujikan, dimana tempat uji sertifikasinya, dsb. Karena itu saya coba menurunkan Seri Mahir Sertifikasi yang akan membahas berbagai sertifikasi yang ada di dunia dan Indonesia. Kali ini saya akan mulai dari seri sertifikasi Cisco, yaitu CCNA. Cisco Certified Network Associate (CCNA) adalah salah satu pondasi penting dalam seri sertifikasi networking yang dikeluarkan oleh Cisco Systems. Level sertifikasi di Cisco setelah CCNA, terdapat CCNP (Cisco Certified Network Professional) dan CCIP (Cisco Certified Internetwork Professional), serta yang paling puncak adalah CCIE (Cisco Certified Internetwork Expert). Seorang bersertifikat CCNA memiliki ilmu pengetahuan dan kemampuan untuk instalasi, konfigurasi, mengoperasikan dan memecahkan permasalahan (troubleshooting) pada LAN, WAN dan layanan dial access untuk network kecil (dibawah 100 node), termasuk didalamnya penggunaan protokol seperti: IP, IGRP, Serial, Frame Relay, IP RIP, VLAN, RIP, Ethernet, Access Lists.

Cisco Certified Network Associate (CCNA) adalah salah satu pondasi penting dalam seri sertifikasi networking yang dikeluarkan oleh Cisco Systems. Level sertifikasi di Cisco setelah CCNA, terdapat CCNP (Cisco Certified Network Professional) dan CCIP (Cisco Certified Internetwork Professional), serta yang paling puncak adalah CCIE (Cisco Certified Internetwork Expert). Seorang bersertifikat CCNA memiliki ilmu pengetahuan dan kemampuan untuk instalasi, konfigurasi, mengoperasikan dan memecahkan permasalahan (troubleshooting) pada LAN, WAN dan layanan dial access untuk network kecil (dibawah 100 node), termasuk didalamnya penggunaan protokol seperti: IP, IGRP, Serial, Frame Relay, IP RIP, VLAN, RIP, Ethernet, Access Lists.